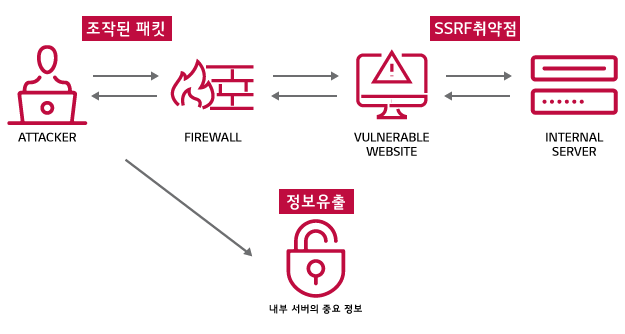

LLM05:2023 SSRF Vulnerabilities

설명:

서버 측 요청 위조(SSRF) 취약점은 공격자가 LLM을 악용하여 의도하지 않은 요청을 수행하거나 제한된 리소스(내부 서비스, API 또는 데이터 저장소)에 액세스할 때 발생합니다.

일반적인 SSRF 취약점:

- 입력 유효성 검사가 충분하지 않아 공격자가 LLM 프롬프트를 조작하여 무단 요청을 시작할 수 있습니다.

- 적절한 샌드박싱 또는 리소스 제한이 부족하여 LLM이 제한된 리소스에 액세스하거나 내부 서비스와 상호 작용할 수 있습니다.

- 네트워크 또는 응용 프로그램 보안 설정에서 잘못된 구성으로 인해 내부 리소스가 LLM에 노출될 수 있습니다.

예방 방법:

- 악의적이거나 예기치 않은 프롬프트가 무단 요청을 시작하지 못하도록 엄격한 입력 유효성 검사를 구현하세요.

- 적절한 샌드박싱을 시행하고 LLM의 네트워크 리소스, 내부 서비스 및 API에 대한 액세스를 제한하세요.

- 네트워크 및 응용 프로그램 보안 설정을 정기적으로 감사하고 검토하여 내부 리소스가 무심코 LLM에 노출되지 않도록 확인하세요.

- LLM 상호 작용을 모니터링하고 로그를 기록하여 잠재적인 SSRF 취약점을 감지하고 분석하세요.

예시 공격 시나리오: 시나리오 #1: 공격자가 LLM에 내부 서비스로의 요청을 수행하도록 지시하는 프롬프트를 작성하여 접근 제어를 우회하고 민감한 정보에 무단 액세스합니다.

시나리오 #2: 응용 프로그램의 보안 설정에서 잘못된 구성으로 인해 LLM이 제한된 API와 상호 작용할 수 있으며 공격자가 LLM을 조작하여 민감한 데이터에 액세스하거나 수정할 수 있습니다.

SSRF 취약점과 관련된 위험을 이해하고 대응함으로써 개발자는 LLM 구현을 더욱 안전하고 보안이 보장된 시스템으로 보호할 수 있습니다.

'🏃 Routine' 카테고리의 다른 글

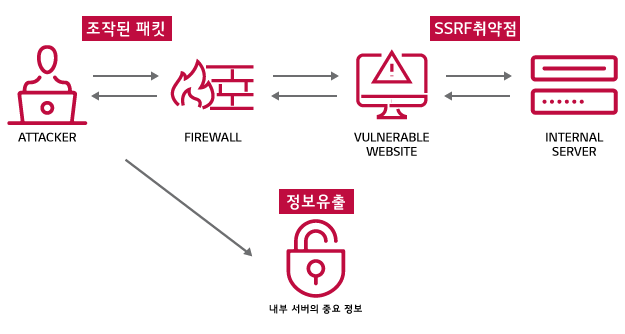

LLM05:2023 SSRF Vulnerabilities

설명:

서버 측 요청 위조(SSRF) 취약점은 공격자가 LLM을 악용하여 의도하지 않은 요청을 수행하거나 제한된 리소스(내부 서비스, API 또는 데이터 저장소)에 액세스할 때 발생합니다.

일반적인 SSRF 취약점:

- 입력 유효성 검사가 충분하지 않아 공격자가 LLM 프롬프트를 조작하여 무단 요청을 시작할 수 있습니다.

- 적절한 샌드박싱 또는 리소스 제한이 부족하여 LLM이 제한된 리소스에 액세스하거나 내부 서비스와 상호 작용할 수 있습니다.

- 네트워크 또는 응용 프로그램 보안 설정에서 잘못된 구성으로 인해 내부 리소스가 LLM에 노출될 수 있습니다.

예방 방법:

- 악의적이거나 예기치 않은 프롬프트가 무단 요청을 시작하지 못하도록 엄격한 입력 유효성 검사를 구현하세요.

- 적절한 샌드박싱을 시행하고 LLM의 네트워크 리소스, 내부 서비스 및 API에 대한 액세스를 제한하세요.

- 네트워크 및 응용 프로그램 보안 설정을 정기적으로 감사하고 검토하여 내부 리소스가 무심코 LLM에 노출되지 않도록 확인하세요.

- LLM 상호 작용을 모니터링하고 로그를 기록하여 잠재적인 SSRF 취약점을 감지하고 분석하세요.

예시 공격 시나리오: 시나리오 #1: 공격자가 LLM에 내부 서비스로의 요청을 수행하도록 지시하는 프롬프트를 작성하여 접근 제어를 우회하고 민감한 정보에 무단 액세스합니다.

시나리오 #2: 응용 프로그램의 보안 설정에서 잘못된 구성으로 인해 LLM이 제한된 API와 상호 작용할 수 있으며 공격자가 LLM을 조작하여 민감한 데이터에 액세스하거나 수정할 수 있습니다.

SSRF 취약점과 관련된 위험을 이해하고 대응함으로써 개발자는 LLM 구현을 더욱 안전하고 보안이 보장된 시스템으로 보호할 수 있습니다.